Poco a poco, tanto en Europa como en el resto del mundo, los gobiernos de distintos países están invirtiendo muchísimo esfuerzo y energías en desarrollar tecnologías que consigan seguirle la pista a la pandemia del COVID-19 y poder acabar con ella. Pero ¿eso ocurrirá algún día?

Whatsapp, Telegram, Facebook, Twitter y demás redes sociales ya se están llenando de mensajes que solo buscan la inestabilidad y el miedo. Es el mejor momento para jugar con el temor, y máxime si se trata de una amenaza de la que nos llevan advirtiendo durante mucho tiempo: el estado de vigilancia permanente en el que nadie podrá moverse sin que sea permanentemente vigilado.

En el que todas las decisiones que afectan a nuestra vida dependerá de lo que el resultado de esa vigilancia permanente decida.

Billones de euros han sido y están siendo invertidos en esta industria tecnológica que está haciendo que solo unas pocas organizaciones salgan beneficiadas, aumentando la discriminación y la desigualdad, al tiempo que nos venden el volver a sentirnos seguros. Y picaremos.

Y, realmente, lo que queremos es sentir seguridad en todos y cada uno de los escenarios de nuestras vidas. Queremos que nuestras familias estén sanas, queremos mantener nuestro puesto de trabajo, y sentirnos seguros en él. Queremos disfrutar de una vida social de una forma segura, poder estar rodeados de gente, poder tocarnos, decirnos secretos al oído, acceder a espacios y permanecer en ellos de forma segura. Queremos ir por la calle tranquilos. Ir al supermercado sin sobresaltos. Queremos disfrutar de nuestra vida de una manera segura y, al mismo tiempo, no ser discriminados, señalados, estigmatizados o rechazados.

Queremos vivir seguros y en libertad.

Es justo en este momento en el que, en todos los escenarios de nuestra vida, aparecerá la seguridad en forma de tecnología para salvarnos, para hacernos recuperar nuestro trabajo, para poder mantener a nuestras familias sanas, y poder volver a celebrar los cumpleaños y las fiestas en las casas de nuestros amigos. Pero, cuidado. Es una mera ilusión.

Desde el año 2007, en el que ciertas innovaciones acaecidas en Silicon Valley se produjeron y que dieron lugar al Big Data, la tecnología no ha hecho otra cosa que ofrecernos nuevos productos y servicios que han simplificado nuestra vida. No solo eso, han hecho nuestra vida mucho más excitante.

Airbnb nos permitió la magia de prescindir de hoteles y empezar a hospedarnos en las casas y apartamentos que habíamos soñado tener para pasar nuestras vacaciones. Tinder nos dio la oportunidad de buscar y encontrar chicas y chicos con los que ligar y que estaban a unos metros a la redonda. Uber vivir la experiencia de viajar en coches privados sin tener que hacer colas en las paradas. Amazon nos permitía comprar cualquier cosa en cualquier parte del mundo desde casa. Con Netflix teníamos el cine en casa. Con Whatsapp pudimos chatear gratis sin tener que pagar cada SMS, mandar audios, y hacer videollamadas. Ya no era posible dar marcha atrás. La vida se había convertido en una toda una experiencia emocionante a través de servicios tecnológicos increíblemente innovadores. Y esto solo acababa de empezar.

Esto hizo que las más prestigiosas escuelas de negocio del mundo pusieran a estos emprendedores, y sus modelos de negocio, como el ejemplo a seguir. Al puro estilo Silicon Valley. Ganar dinero a toda costa.

Pero la parte que no sabíamos, ni nos habían contado, es que detrás de estos innovadores modelos tecnológicos estaban las mentes manipuladoras más brillantes del planeta. Auténticos genios confeccionando algoritmos con el único objetivo de crearnos dependencia a través de experiencias que hacían que muchos de nuestros sueños se hicieran realidad.

Y esa realidad, de repente, y por la pandemia del COVID-19, ha empezado a desvanecerse. ¿Y qué nos queda? Miles de fallecidos, gente enferma, una sociedad golpeada por la crisis económica, familias destrozadas, negocios arruinados.

Un panorama desolador.

Pero vamos a pensar un momento sobre la situación que estamos viviendo. La pandemia del COVID-19 ha acelerado un problema que estaba ya presente en nuestra sociedad. Y nosotros, saciando nuestra hambre por experiencias nuevas a través de la tecnología, contribuimos. A pesar de que estábamos siendo advertidos. Pero nos dio igual. Lo que nos importaba no era comprar en las tiendas del barrio y así ayudar a la economía local. No. Lo que importaba era vivir la experiencia de que con un clic al día siguiente teníamos cualquier cosa.

Pues así empieza todo. Y, ¿sabes cómo termina? Con el 80% de los negocios de tu barrio, cerrados. Pero hay más. Termina con una sociedad desigual y empobrecida, separada por códigos postales que la tecnología usa para discriminar. ¿Cómo? Muy fácil. La mayoría de las aplicaciones gratis de tu móvil recopilan constantemente tus datos. ¿A que esta canción no paras de escucharla? Pero lo que no sabes es para qué. Para venderlos a otras organizaciones que los usarán para discriminar.

Por ejemplo, ¿sabías que tu geolocalización es usada por muchas organizaciones para discriminar todo tipo de decisiones? ¿Sabes cómo averiguan dónde te mueves? Las apps de tu móvil les venden donde estás en cada momento porque tienen acceso al GPS que tienes activado todo el tiempo. Ese dato puede llegar a ser recopilado desde tu móvil y enviado una media de ciento sesenta y cuatro veces al día.

Dependiendo del barrio en el que te muevas, podrán asumir información como tu raza o tu poder adquisitivo. Y también discriminarte por ser de esa raza, por moverte en ese barrio, y por no tener un poder adquisitivo alto. Este es un ejemplo de por qué los más humildes pagan las peores consecuencias.

Y, de repente, llegó la pandemia. Y resulta que todos somos iguales. Y resulta que la tecnología de las experiencias emocionantes y de la vida fácil no era la respuesta. Falló. Nos falló. Ahora solo queremos experimentar seguridad, y sin el temor a que vuelva un rebrote y tengamos que volver a sufrir la pesadilla que hemos sufrido.

¿Será capaz la tecnología de las experiencias emocionantes, la de los emprendedores billonarios, la que trafica y especula con nuestra información, de salvarnos? ¿será capaz de devolvernos seguridad en nuestro seno familiar, en nuestro puesto de trabajo, en nuestra vida social y en nuestras horas de ocio, sin ser discriminados? No. No será capaz de hacerlo. Porque esta tecnología no fue concebida para eso.

Y, de repente, en medio de toda la pesadilla, mucha gente se puso manos a la obra para aportar soluciones a los problemas que se nos vinieron como el tsunami más salvaje, y para los que se nos vendrán.

Entre esta gente que se volcó a ayudar, surgió en Europa un grupo de ingenieros, abogados, epidemiólogos, desarrolladores, que se pusieron manos a la obra a diseñar una nueva tecnología que tuviese como único objetivo servir, junto con otras medidas, para manejar y parar esta pandemia.

Una tecnología concebida para respetar la privacidad de las personas, que no recopilase datos personales, y menos que especulase con ellos. Un grupo al que se fue uniendo más y más gente, hasta desarrollar un protocolo que muchos de ustedes habrán escuchado hablar, el protocolo DP3T, liderado por una ingeniera española, Carmela Troncoso. Este protocolo no es otro que el usado por las aplicaciones de contac-tracing diseñadas por muchos países europeos. La famosa app.

No solo eso, Google y Apple han llegado a un acuerdo para elaborar una API basada en los mismos fundamentos que el protocolo europeo respetuoso con la privacidad de las personas, DP3T. Es decir, dos de los más grandes gigantes tecnológicos del mundo han entendido que la confianza es lo que prima en estos momentos. Y ser confiable significa respetar a las personas, y demostrarlo.

De repente, la tecnología que nos hará vivir experiencias extraordinarias es una tecnología que nos respeta y no nos discrimina. Una tecnología confeccionada para aportarnos seguridad y con la intención de hacer el bien desde su diseño.

El objetivo principal de este protocolo es simplificar y acelerar el proceso de identificar a personas que han estado en contacto con una persona que ha dado positivo en el test COVID-19.

Y algo a lo que no estamos acostumbrados, no se necesita crear una cuenta, ni ceder ningún dato personal. No accederá a nuestra geolocalización, ni a nuestros contactos porque no le hace falta.

Entonces, ¿cómo funciona? La app transmite a través de bluetooth una identificación aleatoria, anónima y efímera, en el sentido de que cada quince minutos esta identificación aleatoria cambia. A su vez, registra la identificación anónima de otros usuarios que también tienen instalada la app en sus móviles, con los que hemos estado físicamente a menos de dos metros, indicándonos el tiempo que hemos estado a esa distancia, y una fecha aproximada de ese encuentro, como el 23 de mayo.

¿Por qué es descentralizado?

Porque toda esta información se almacena en nuestro móvil, y hay una clave secreta asociada tanto a las identidades anónimas que hemos emitido como las que hemos recibido.

Estas identidades no serán almacenadas en ningún servidor central donde se corre el riesgo de combinar estas identidades aleatorias con otras bases de datos y terminar identificándonos. Este es el caso de la mayoría de las aplicaciones que tenemos en nuestros móviles. Nuestros datos son enviados a servidores centrales, junto con otros millones de datos, fusionados y combinados con otras bases de datos, y usados para tomar decisiones acerca de nosotros.

Y, ahora, imaginemos que nos instalamos la aplicación, ¿cómo funciona el mecanismo desde el lado de las autoridades sanitarias?

En el caso de recibir una notificación que nos informa que podemos estar en riesgo de haber sido contagiados porque hemos estado más de diez o quince minutos y a menos de dos metros de distancia con una persona que ha dado positivo en COVID-19. En la notificación nos informan las medidas que debemos tomar, que son aislamiento y/o test COVID-19.

En ese momento, no tenemos la certeza de que estamos contagiados porque juegan muchos factores, como el haber estado protegido, o desprotegido. Así que solo y exclusivamente personal sanitario autorizado es el encargado de hacernos el test de COVID-19. Y solo podemos verificar que estamos contagiados una vez recibamos el resultado de dicho test.

En caso de dar positivo, el médico o sanitario que nos atienda nos preguntará si tenemos la app instalada, y nos pedirá que le enviemos todas las identidades aleatorias y anónimas recibidas a su servidor backend para activar el mecanismo de seguimiento de contactos.

¿Cómo lo hace?

El personal sanitario autorizado genera un código de autorización, que será decidido por cada país. Puede ser un código QR, o un código formado por nueve o diez dígitos, como ejemplos. Ese código de autorización permitirá que las entidades anónimas y aleatorias se envíen al servidor backend que, a su vez, verificará el código de autorización, almacenará la clave secreta y las identidades anónimas y aleatorias.

El siguiente paso es mandar la notificación, a través de las apps, a los usuarios que han estado a menos de dos metros, y más de diez o quince minutos contigo.

¿Qué NO almacena? Ninguna otra información personal como puede ser la dirección IP, o cualquier otro dato personal proveniente de nuestros dispositivos, ni tampoco accede a nuestros contactos. No se puede identificar a usuarios a raíz de los datos almacenados, tampoco por el servidor, y tampoco las apps de ningún otro usuario.

La única información que sale de nuestros móviles son las identidades anónimas y efímeras.

¿Por qué se hace este proceso?

Porque solo así se aseguran que solo las identidades efímeras y anónimas de los usuarios que han dado positivo se almacenan en el servidor backend, que tiene por objetivo notificar a las personas que han podido estar expuestas al virus.

Este es un resumen del funcionamiento del protocolo DP3T, pues tiene muchas más especificidades y da muchas respuestas a preguntas sobre privacidad y seguridad.

Y, ¿qué es lo que no puede hacer la app?

La app no puede, por sí misma, indicar cómo es usada en nuestro puesto de trabajo, ni si nos la pueden pedir, o no, cuando accedamos a cualquier espacio físico. Ni tampoco puede prevenir, por sí sola, que otras personas te nieguen la entrada a cualquier lugar porque no tienes la app, o por cualquier otro motivo relacionada con la misma.

Entonces, ¿qué ocurre con el sueño de volver a vivir experimentando seguridad en todos los escenarios de nuestras vidas sin ser discriminados?

Pues aquí entra el papel fundamental del gobierno, y el diseño de toda una estrategia, a la cual la app pertenece.

Seré más concreta. Y lo haré aludiendo al paper que he escrito junto con Virginia Dignum, Ricardo Vinuesa y Andreas Theodorou titulado: «A socio-technical framework for digital contact tracing».

Es un marco ético dentro del cual debe ser ideada, confeccionada y aplicada la app de contact-tracing que los gobiernos realicen. Además, garantiza el balance entre el equilibrio global, que es el de los gobiernos y la efectividad de la app a la hora de cederles datos epidemiológicos, y el equilibrio local, que es el de la ciudadanía, y la utilidad de la app a la hora de servirles, junto con el resto de la estrategia, para vivir seguros en todos los ámbitos de sus vidas sin ser discriminados.

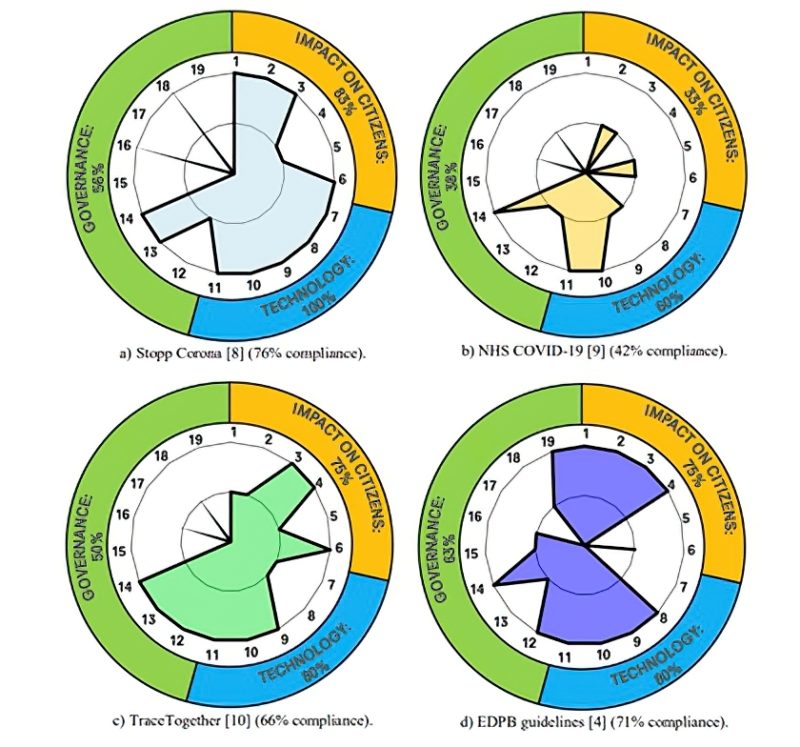

El marco ético y social está compuesto por diecinueve criterios divididos en tres grandes grupos: 1. Impacto en los ciudadanos, 2. Uso de la tecnología, y 3. Gobernanza.

Estos criterios se derivan de diferentes reglamentos y documentos de orientación y de las preocupaciones planteadas por los expertos. Cada criterio se mide en una escala de 0 a 2.

Como ejemplo de aplicación de este marco, el diagrama muestra el resultado de tres aplicaciones: Stopp Corona (la app desarrollada en Austria), NHS COVID-19 (en desarrollo en el Reino Unido) y TraceTogether (que se ha implementado y utilizado en Singapur desde el 20 de marzo de 2020).

Además, también analizamos las directrices del Consejo Europeo de Protección de Datos (EDPB) y evaluamos en qué medida cumplen con nuestro marco. Observamos que todas las aplicaciones tienen puntajes bajos en Gobernanza, y ninguna de ellas cumple con los criterios 15, 17 y 19, que son, a nuestro juicio, áreas importantes para cualquier rastreo de contactos digitales.

Las pautas de EDBP proporcionan una cláusula para detener el uso de este tipo de aplicaciones una vez que la situación vuelve a «normal». Esto puede verse como vago, ya que «normal» está abierto a interpretación considerando los cambios socioeconómicos que trajeron los bloqueos.

Se preferiría una fecha más clara, a menos que se tomen medidas adicionales. Las pautas EDPB también requieren el criterio 19, pero no incluyen ningún requisito con respecto al geoetiquetado (relevante para el criterio 17). También es importante destacar la importancia de utilizar un protocolo descentralizado (criterio 7), una característica que no se muestra en la aplicación NHS COVID-19 y que no es requerida por las pautas de EDPB, mientras que TraceTogether solo lo cumple parcialmente a través de un protocolo mixto centralizado / descentralizado.

Impacto en los ciudadanos

- Respeto de los derechos fundamentales de las personas: esto incluye los derechos a la seguridad, la salud, la no discriminación y la libertad de asociación. (2) Información poco clara / solo respetando parcialmente los derechos (1), o no respetarlos (0) no son adecuados.

- Privacidad y protección de datos: la recopilación de datos debe cumplir con el Reglamento General de Protección de Datos (GDPR) y respetar la privacidad de la persona. Una evaluación de impacto de protección de datos (DPIA) debe llevarse a cabo antes del despliegue de cualquier sistema de rastreo de contactos. El propósito de la aplicación y los mecanismos para evaluar su uso deben estar claramente definidos. Todos estos requisitos deben cumplirse (2), mientras que cumplirlos solo parcialmente (1) o nada (0) no son adecuados.

- Principio de transparencia: incluyen el derecho de los usuarios a ser notificados, a controlar sus propios datos, a la transparencia con respecto a qué datos personales se recopilan y a la explicación del resultado producido por la aplicación. La aplicación debe ser auditable. El cumplimiento de todos los requisitos (2) es adecuado, mientras que cumplirlos solo parcialmente (1) o nada (0) no es adecuado.

- Evitar la discriminación: la aplicación debe evitar la estigmatización debido a la sospecha de infección. (2) La información / medidas poco claras para evitar esto (1), o la falta de un plan para abordar este problema (0) no son adecuadas.

- Accesibilidad: posibilidad de ser utilizado por todos, independientemente de la demografía, el idioma, la discapacidad, la alfabetización digital y la accesibilidad financiera. Todos estos requisitos deben cumplirse (2), se abordan parcialmente (1) o nada (0) no son adecuados.

- Información y tutoriales: asegúrese de que los usuarios estén informados y sean capaces de usar la aplicación correctamente, incluidos, por ejemplo, ayuda en la aplicación o materiales externos, como un sitio web (2), o materiales externos, como una web (1). No hay material (0) no es adecuado.

Tecnología

- Protocolo descentralizado: p. Ej. uso de la arquitectura descentralizada de seguimiento de proximidad para preservar la privacidad (DP-3T). Además, la aplicación debe permitir la interoperabilidad. Se prefiere Bluetooth sobre el GPS. Un protocolo totalmente descentralizado es el mejor (2), mientras que los enfoques mixtos (1) o completamente centralizados no son adecuados (0).

- Gestión de datos: garantizar el principio de minimización de datos, el uso del almacenamiento local y temporal, y el cifrado, según los principios de protección de datos por diseño. Asegurarse de que solo se traten los datos estrictamente necesarios. Todos estos requisitos son necesarios (2), la documentación es poco clara (1) el incumplimiento de todos ellos (0) o no son adecuados.

- Seguridad: autenticación del usuario para evitar riesgos como el acceso, modificación o divulgación de los datos. Utilizar identificadores únicos y pseudoaleatorios, renovados regularmente y criptográficamente fuertes. El cumplimiento de estos requisitos es necesario (2), no está claro (1) o la falta de cumplimiento (0) no es adecuado.

- Aplicación fácil de desactivar / eliminar: ya sea a través de instrucciones claras o automáticamente mediante la cláusula de suspensión (2). No está claro (1) o las dificultades para eliminar la aplicación y los datos (0) no son adecuados.

- Aplicación de código abierto: desarrollo participativo y multidisciplinario, acceso al código y métodos utilizados para la adaptación a nuevos conocimientos sobre el virus (2). No se recomienda el código de fuente abierta sin la posibilidad de contribuir (1), y el código de fuente no abierta no es deseable (0).

Gobernanza

- Propiedad pública: es preferible la propiedad por el Estado (2), mientras que la Autoridad Sanitaria (1), un instituto de investigación (1) o una parte privada / comercial (0) son menos adecuados.

- La gobernanza de datos debe hacerse pública: es preferible la gobernanza de datos abiertos (2), mientras que las configuraciones intermedias (1) o privadas / opacas (0) no son adecuadas.

- Uso: la descarga de la aplicación debe ser voluntaria (2). Además, el uso de la aplicación no puede ser obligatorio para acceder a ciertos lugares (1) o ser legalmente obligado (0).

- Cláusula de extinción: Esto debe especificarse claramente con una fecha y un procedimiento claros (2), mientras que la información poco clara (1) o la falta de dicha cláusula (0) no son adecuadas.

- Legislación y política: Marco legal claro y más amplio votado por el parlamento (2), política gubernamental parcial (1) mientras que no es deseable ninguna política o desconocida (0).

- Hallazgos incidentales y política de doble uso: los propósitos más allá del rastreo de contactos (por ejemplo, colocar a las personas en escenas del crimen, identificación de patrones de comportamiento) están estrictamente prohibidos (2). De lo contrario, debe existir al menos una política que establezca cuáles son los otros usos potenciales de los datos recopilados (1).

- Evaluación del impacto del diseño y proceso de desarrollo abierto: proceso de diseño explícito, que incluye una descripción clara sobre los objetivos y la motivación, las partes interesadas, el proceso de consulta pública y la evaluación del impacto (2). La información poco clara (1) o la falta de dicha evaluación (0) no son adecuadas.

- Derecho a no ser objeto de una decisión automatizada. Los usuarios deben poder impugnar las decisiones de la app, o exigir intervención humana (2). El cumplimiento parcial / poco claro (1) o la falta de esta característica (0) no son adecuados.

Creemos que este enfoque debe implementarse en cualquier aplicación digital de rastreo de contactos, para garantizar completamente la seguridad de los datos, y la de los ciudadanos.

Todos queremos vivir una vida serena y experimentar seguridad sin ser discriminados, y poder confiar de nuevo en la tecnología sin que nos vuelva a traicionar. Podemos hacer que ocurra.

Observación/petición estúpida, lo sé, pero ¿podríais reemplazar la figura 1 para que tenga más resolución? Para ser la conclusión, presenta una calidad visual de lo más pobre.

Pingback: COVID-19 y el ojo de Sauron – Torres más altas (han caído)

Es cierto estas consideraciones